CrowdStrike ZTAスコアによるデバイスアクセス制限

最終検証日:

翻訳: 竹洞 陽一郎

このインテグレーションはStandard、Premium、Enterpriseプランでご利用いただけます。

CrowdStrike FalconのZero Trust Assessmentは、Falconエージェントを実行している各デバイスに対して0〜100の数値トラストスコアを算出します。

このスコアをTailscaleのアクセスルールの一部として活用することで、組織は十分な信頼レベルを持つデバイスにのみ機密リソースへのアクセスを許可できます。

これはTailscaleのデバイスポスチャ機能を使用して実現できます。

- CrowdStrike Falconポスチャインテグレーション:CrowdStrikeからZero Trust AssessmentスコアをTailscaleのデバイスポスチャ属性として同期します。

- デバイスアイデンティティ収集:シリアル番号やMACアドレスなどの識別子を収集し、Tailscale上のデバイスをCrowdStrike上のデバイスと照合するために使用します。

- アクセスルールのポスチャ条件:デバイス属性に基づいてアクセス制限を設定できます。

このガイドでは、Tailscaleネットワーク(tailnet)でデバイスアイデンティティ収集を有効にし、CrowdStrike Falconポスチャインテグレーションを設定する方法を説明します。

CrowdStrike Falconポスチャインテグレーションとは?

CrowdStrike Falconインテグレーションは、定期的なスケジュールでFalconとTailscale間のデータを同期します。

同期のたびに、Tailscaleは以下の操作を実行します。

- FalconアカウントからホストのリストとそのZTAスコアを取得します。

- シリアル番号に基づいてFalconのホストをtailnet内のデバイスと照合します。

- 照合されたデバイスそれぞれに対して、デバイスポスチャ属性としてFalconのデータを書き込みます。

このインテグレーションが照合されたデバイスに書き込むデバイスポスチャ属性は以下の通りです。

| 属性キー | 説明 | 使用可能な値 |

|---|---|---|

falcon:ztaScore |

デバイスのFalcon ZTAスコア | number(数値) |

前提条件

CrowdStrike Falconインテグレーションをセットアップする前に、以下を確認してください。

- デバイスアイデンティティ収集が有効になっており、tailnet内のデバイスが識別子を報告していること。

- APIクライアントを作成する権限を持つCrowdStrike Falconアカウントを保有していること。

CrowdStrike Falcon APIクレデンシャルの作成

CrowdStrike FalconアカウントをTailscaleで認証するには、CrowdStrike Falcon APIクライアントを作成する必要があります。

FalconインテグレーションはこのAPIクライアントを使用して、FalconからホストのリストとそのZTAスコアを取得します。

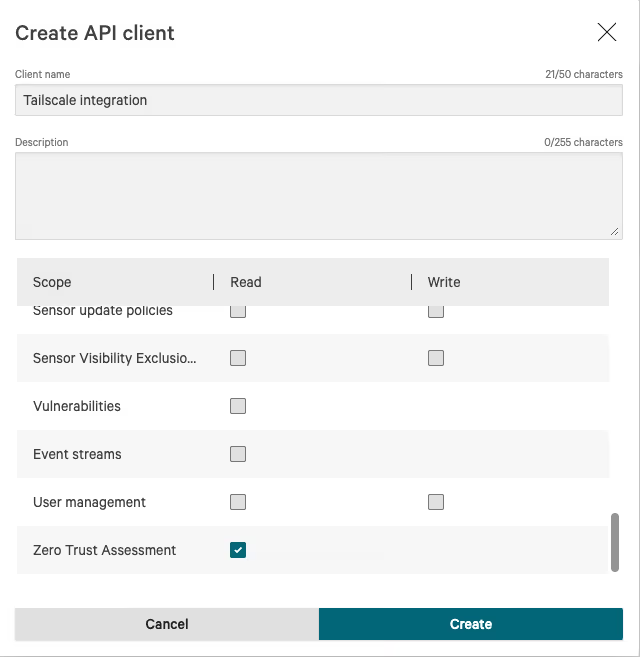

CrowdStrike Falcon APIクライアントを作成するには、以下の手順で行います。

- Falcon画面でSupport and resourcesを開き、次にAPI clients and keysを開きます。

- Create API clientを選択します。

- 名前を入力します。HostsスコープにReadを、Zero TrustスコープにReadを追加します。

- Createを選択し、表示されるClient IDとClient Secretを必ずコピーしてください。これらは一度しか表示されません。

また、Base URL(例:https://api.us-2.crowdstrike.com)もメモしておいてください。

CrowdStrike Falconポスチャインテグレーションの設定

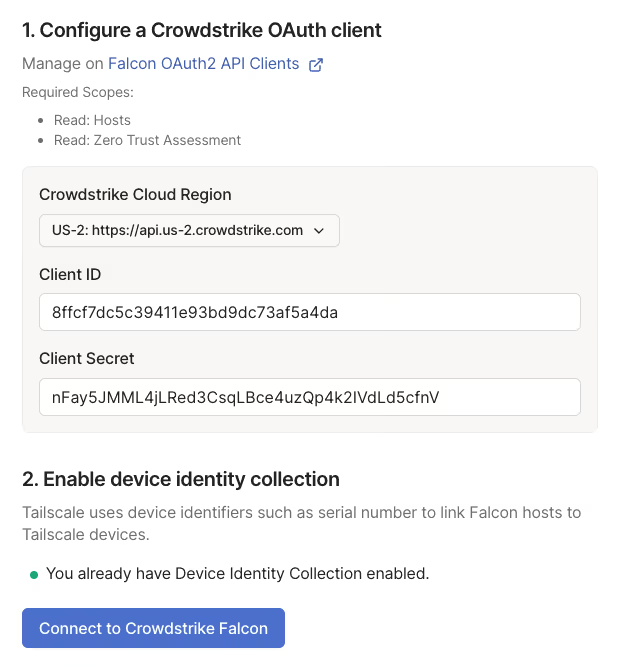

TailscaleがCrowdStrike FalconからホストのZTAスコアを取得するよう設定するには、以下の手順で行います。

- Tailscale管理コンソールのDevice managementページを開きます。

- Device Posture IntegrationsセクションでCrowdStrike Falconインテグレーションを見つけ、Connectを選択します。

- CrowdStrike Cloud Region(APIクライアントのBase URL)を選択します。

- Client IDとClient Secretを入力します。

- Connect to CrowdStrike Falconを選択します。

インテグレーションのステータス確認

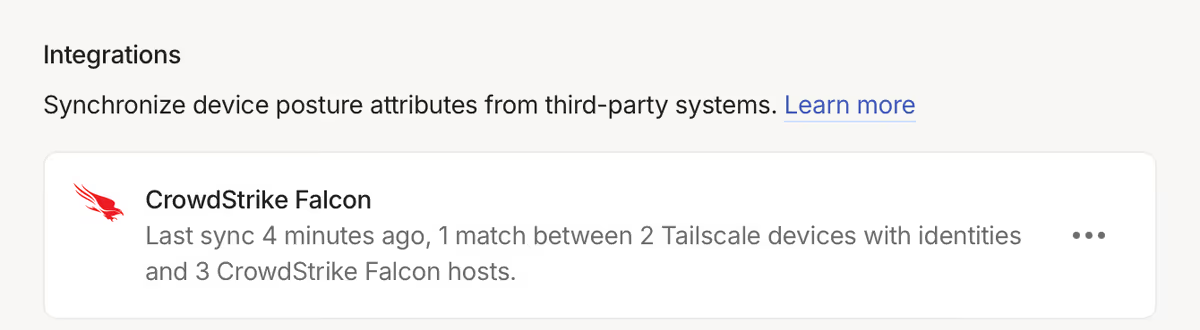

次に、CrowdStrike Falconインテグレーションが正常に実行されていることを確認します。

- Device managementページのDevice Posture Integrationsセクションに移動します。

- IntegrationsセクションでCrowdStrike Falconインテグレーションを見つけます。

CrowdStrike Falconインテグレーションが正常に実行されると、最終同期日時、同期されたデバイス数、および同期中に発生したエラーが表示されます。

ノード属性の確認

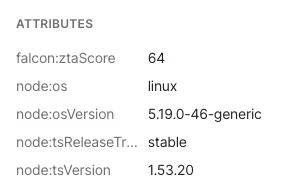

CrowdStrike Falconインテグレーションのセットアップ後、Tailscale管理コンソールでCrowdStrike FalconデバイスへのノードAttributeがTailscaleによって書き込まれていることを確認できます。

- Tailscale管理コンソールのMachinesページを開きます。

- 確認したいデバイスを選択します。

- デバイスのノード属性はMachine Detailsセクションに表示されます。ここに

falcon:ztaScore属性が含まれているはずです。

デバイス属性はTailscale APIを使用して確認することもできます。

Tailscaleアクセスルールの調整

CrowdStrike Falconポスチャインテグレーションをセットアップし、デバイスがCrowdStrike Falconによって報告されたシグナルを反映したデバイスポスチャ属性を持つようになったら、それらの属性をポスチャルールの一部として活用できます。

例えば、CrowdStrikeのZTAスコアが70以上のデバイスからのみtag:productionへのアクセスを許可するには、新しいポスチャを作成し、対応するアクセスルールの一部として使用します。

"postures": {

"posture:trusted": ["falcon:ztaScore >= 70"],

},

"grants": [

{

"src": ["autogroup:member"],

"dst": ["tag:production"],

"ip": ["*"],

"srcPosture": ["posture:trusted"]

}

]

tailnetポリシーファイルの管理にはビジュアルポリシーエディタを使用できます。

使い方の詳細についてはビジュアルエディタリファレンスをご参照ください。

同期スケジュール

設定された各インテグレーションについて、Tailscaleは15分ごとにデバイスポスチャ属性の同期を試みます。ただし、以下の例外があります。

- 新しいインテグレーションの追加、または既存のインテグレーションの設定変更を行うと、スケジュール外の同期がトリガーされます。

- 認証エラー(通常は無効なクレデンシャルが原因)によりインテグレーションが失敗した場合、最大24時間一時停止されます。

監査ログイベント

デバイスポスチャに関して、以下の監査ログイベントが追加されます。

| ターゲット | アクション | 説明 |

|---|---|---|

| Integration | Create posture integration | 新しいポスチャインテグレーションが作成されました |

| Integration | Update posture integration | ポスチャインテグレーションが更新されました |

| Integration | Removed posture integration | ポスチャインテグレーションが削除されました |

| Node | Update node attribute | ノードのデバイスポスチャ属性が変更されました |